Коллеги из вирлаба написали статью о бэкдоре, с возможностями котого вы должны ознакомиться: http://www.securelist.com/ru/blog/207768863/Samyy_slozhnyy_Android_troyanets. В своей же статье я покажу, чем грозит заражение этим вредоносом.

Коллеги из вирлаба написали статью о бэкдоре, с возможностями котого вы должны ознакомиться: http://www.securelist.com/ru/blog/207768863/Samyy_slozhnyy_Android_troyanets. В своей же статье я покажу, чем грозит заражение этим вредоносом.

Но для начала подобьем список особенностей и возможностей бэкдора:

- Все строки DEX файла зашифрованы, а код обфусцирован

- Создатели нашли ошибку в утилите dex2jar, которая обычно используется аналитиками для конвертирования APK-файла в JAR для анализа. Обнаруженная уязвимость нарушает процесс конвертации Dalvik байт-кода в Java байт-код, что в итоге затрудняет статический анализ

- Создатели нашли ошибку в Android, связанную с обработкой AndroidManifest.xml. Они модифицировали AndroidManifest.xml таким образом, что тот не соответствовал заданному Google стандарту, но при этом, благодаря найденной уязвимости, правильно обрабатывался на смартфоне. В результате динамический анализ троянца крайне затруднен

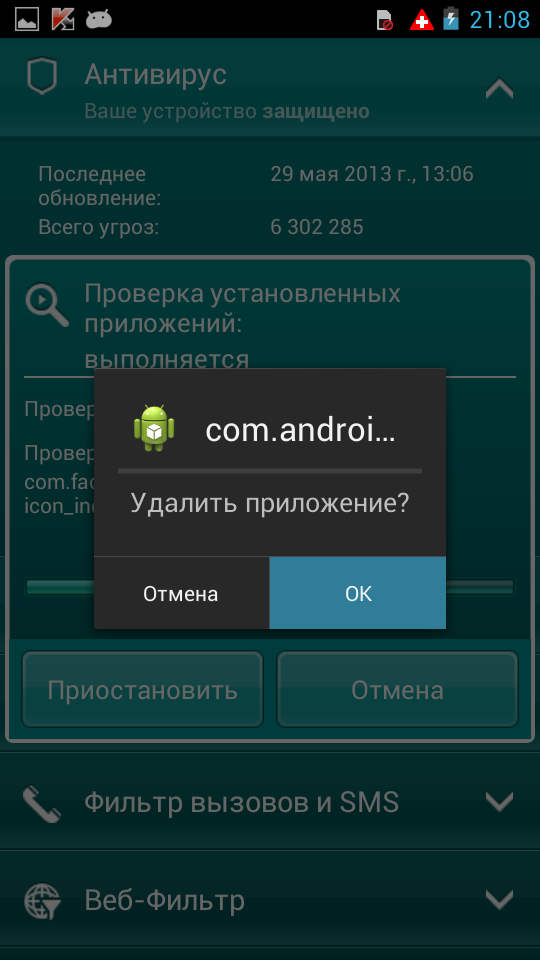

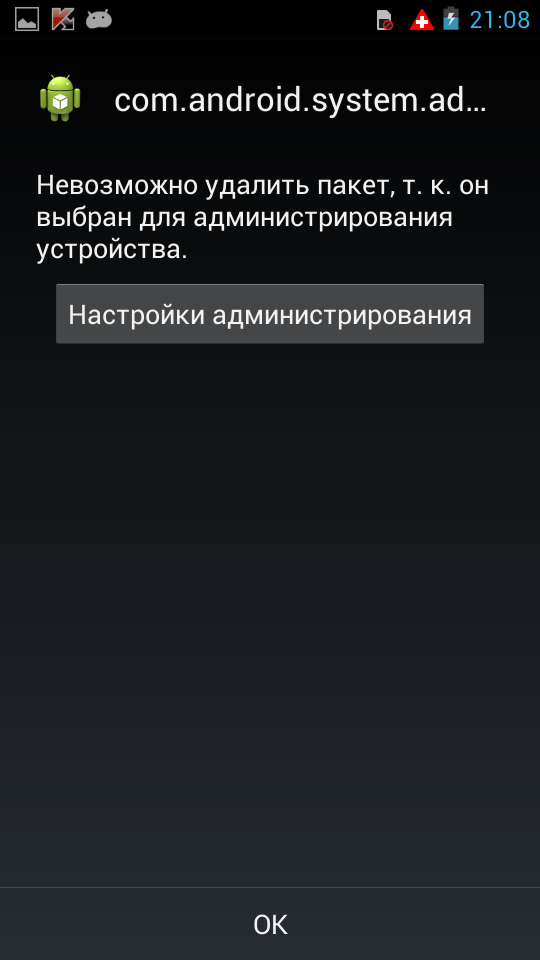

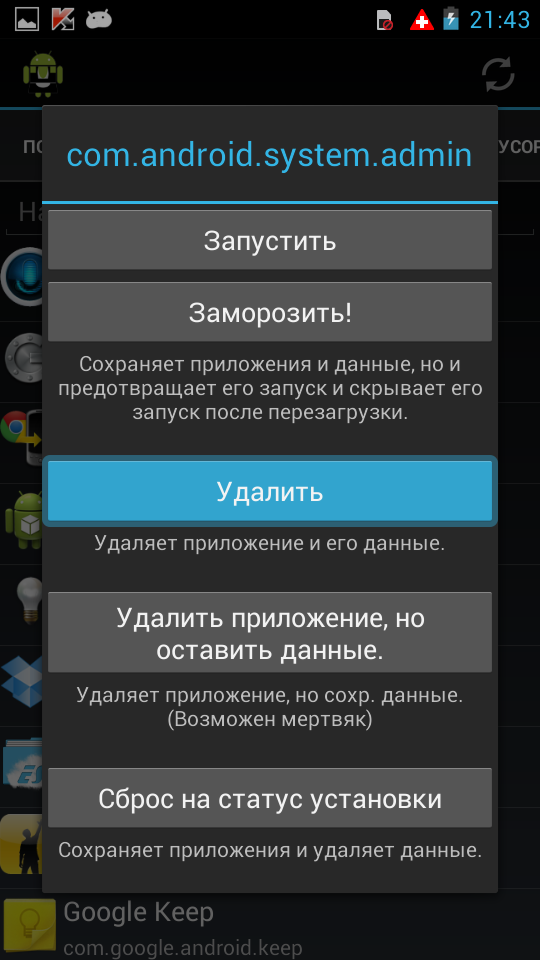

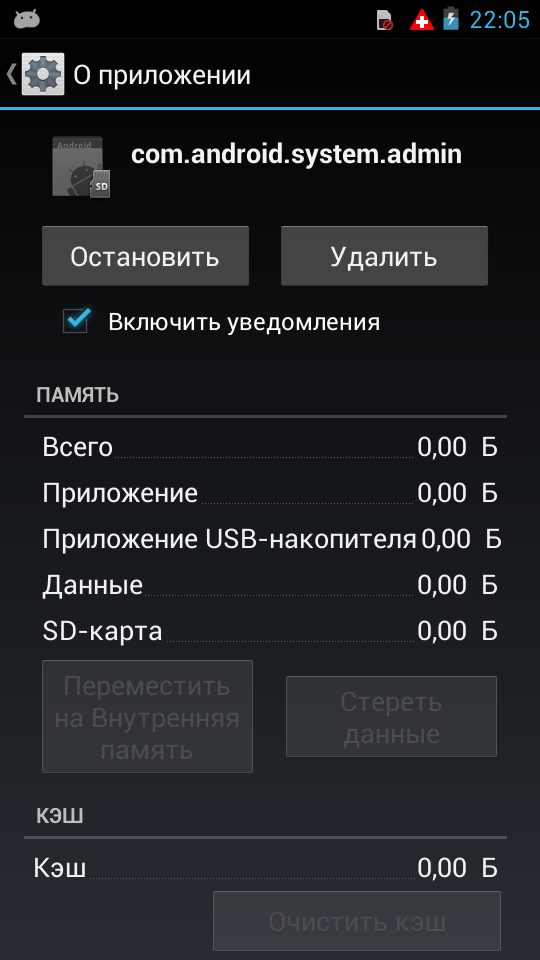

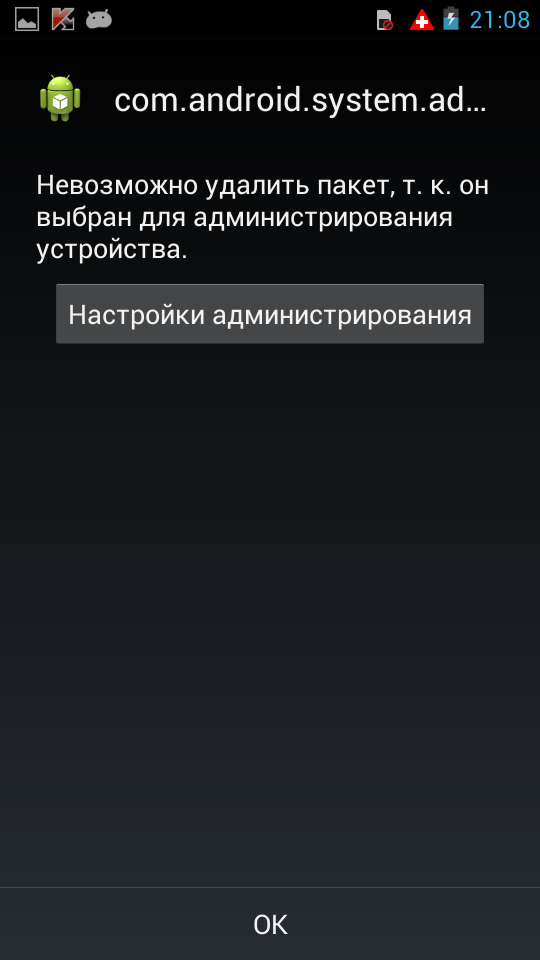

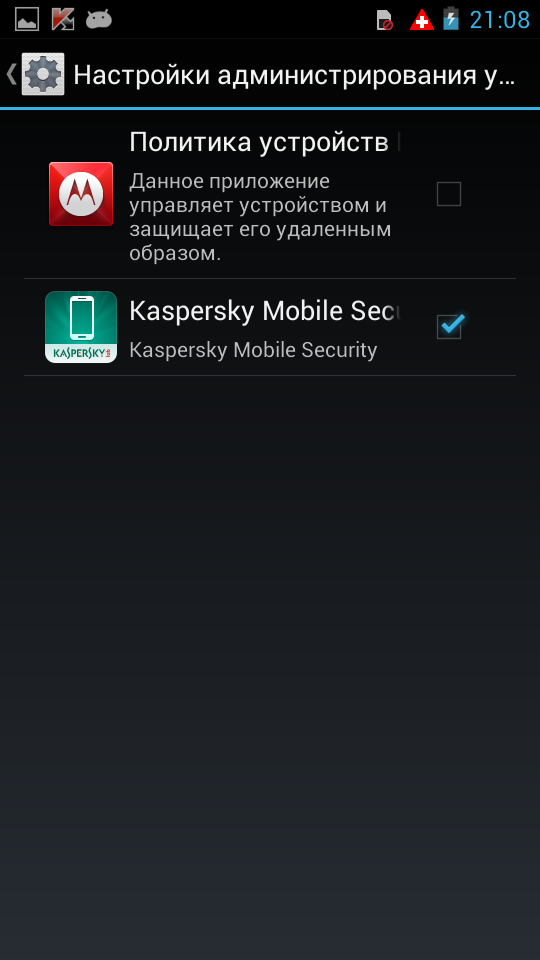

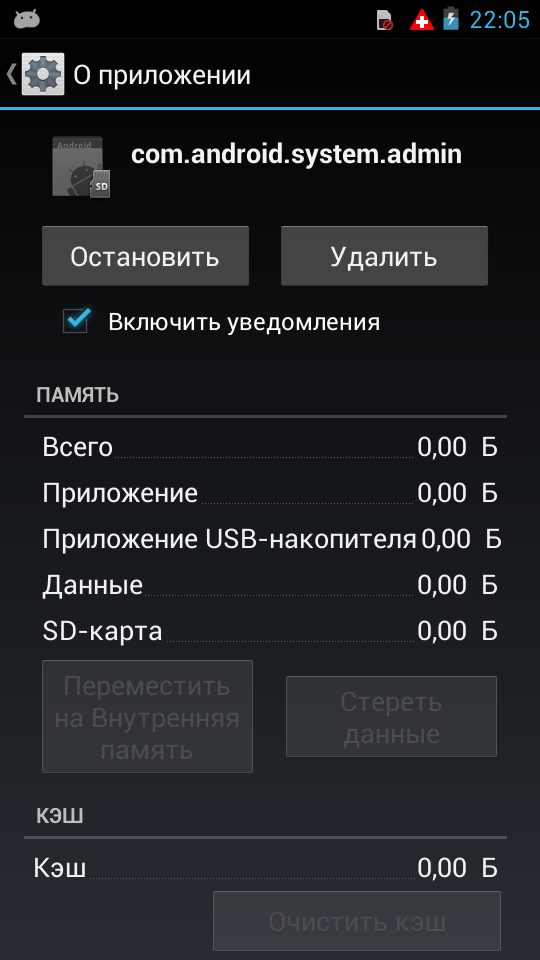

- Создатели нашли еще одну неизвестную ранее ошибку в Android, которая позволяет вредоносному приложению пользоваться расширенными правами DeviceAdministrator, но при этом отсутствовать в списке приложений, обладающих такими правами. В итоге удалить штатно приложение уже нельзя:

- Вредонос не имеет интерфейса и работает в фоновом режиме

- Отправляет SMS на премиум-номера. Ну еще бы

- Скачивает и устанавливает на устройство другие приложения

- Рассылает скаченные приложения по Bluetooth

- Выполняет удаленные команды

- Для расшифровки собственных важных функций использует ключ, который не зашит в него, а находится в коде страницы facebook.com. То есть без Интернета он не будет проявлять вредоносной активности

- При обнаружении подключения к WiFi или по Bluetooth он может на 10 секунд заблокировать экран и выполнить свои действия. Выключение экрана ему нужно, чтобы пользователь в этот момент ему не помешал

- Запрашивает права root

- Включает WiFi при выключении экрана, если тот был выключен

- Если аппарат не подключен к WiFi, то, при наличии прав root, ищет вокруг незапароленные точки и подключается к ним, чтобы через них подключиться к серверам хозяина

- Передает некоторые данные хозяину (IMEI, номер телефона, баланс и другие)

- Управляется как через Интернет, заходя на сервер хозяина, так и по SMS (ведь у хозяина уже есть номер телефона)

Впечатляет? Тогда под кат, где я продемонстрирую несколько скриншотов.

Для исследования я взял Backdoor.AndroidOS.Obad.a с md5 E1064BFD836E4C895B569B2DE4700284. Вредонос не работает на эмуляторе. Возможно его удалось бы запустить после модификции эмулятора через командную строку, но мне проще использовать реальное устройство.

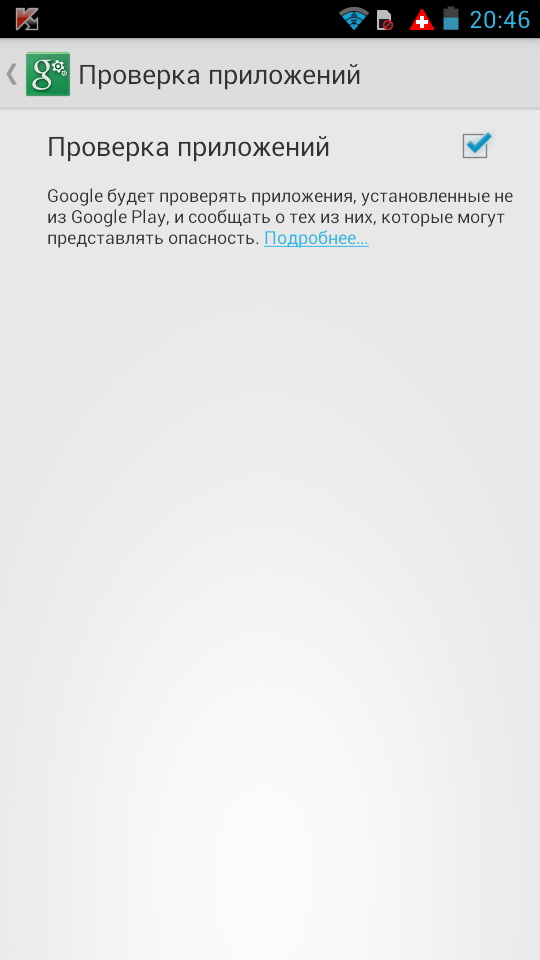

Внимание! Не повторяйте такого! Приложение весит 83 килобайта. Установку я сделаю с принудительной проверкой приложения антивирусом от Google:

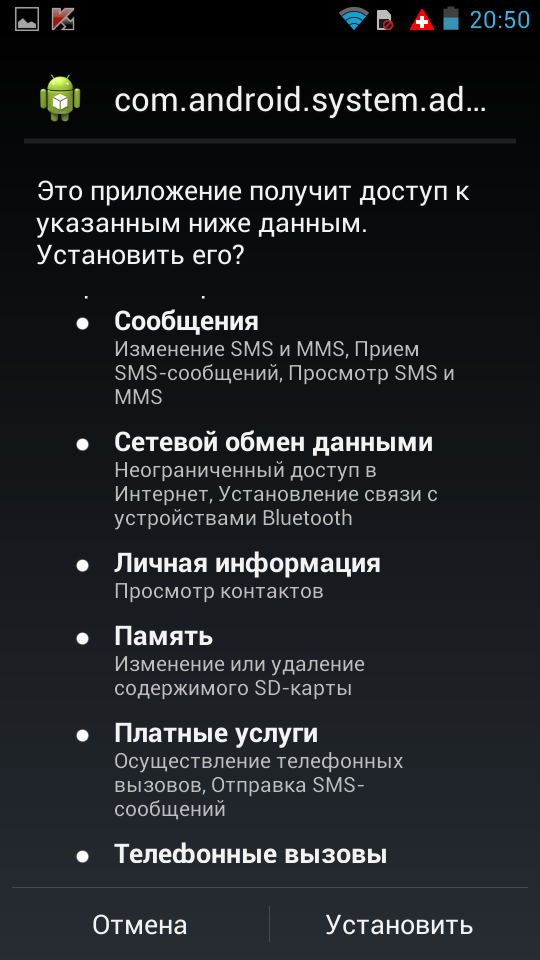

Я не думаю, что кто-то ждал, что вредонос будет обнаружен. Ну ладно. Т.к. установка происходит через штатный инсталлятор, то все запросы показаны. В том числе те, что стоят денег. Ах, если бы читали хотябы треть пользователей.

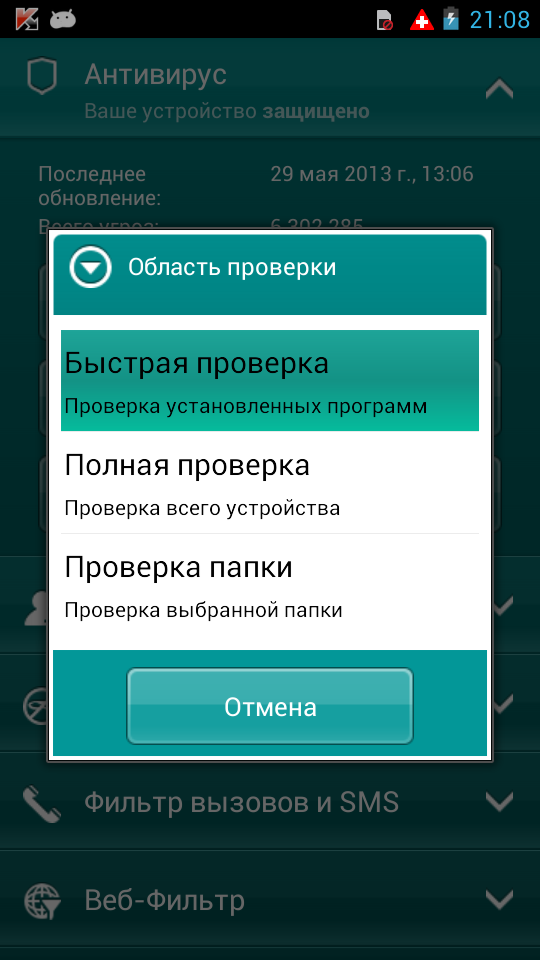

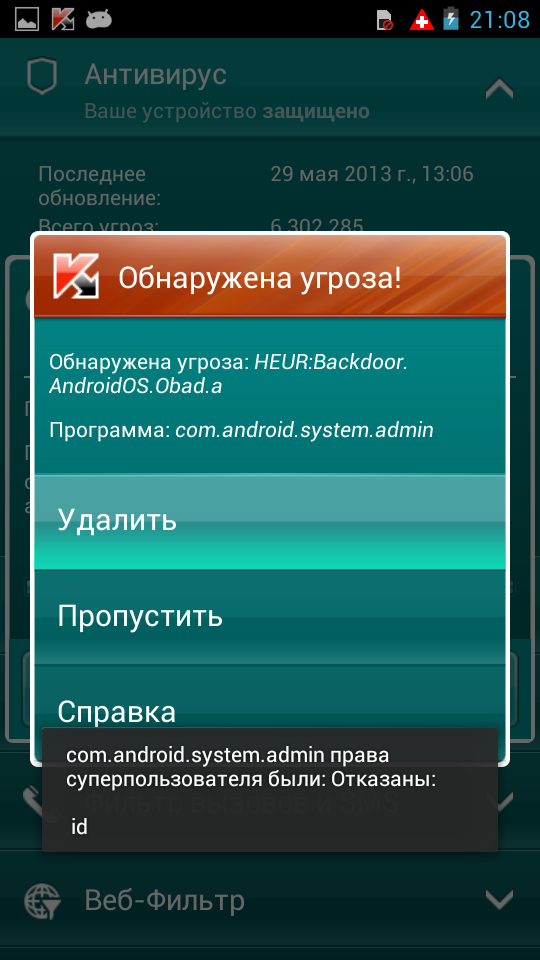

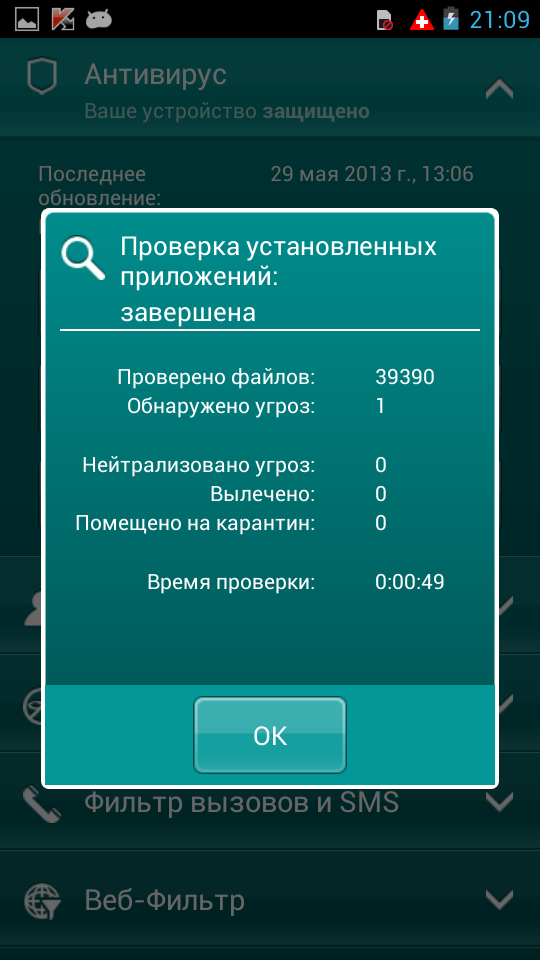

Для проверки, заражена система или нет я буду использовать Kaspersky Mobile Security. Не потому что это реклама или что-то подобное. Просто наш продукт заведомо видит и детектирует угрозу. Удалить он все равно ее не сможет после того, как я разрешу использование функций Device Administrator. Вот как детектируется вредонос:

Теперь самое опасное - запуск. Предварительно я удалю пароль для своей WiFi точки. SIM карта была извлечена еще раньше.

![Screenshot_2013-05-29-20-59-45[1]](http://www.droidnews.ru/wp-content/uploads/2013/05/Screenshot_2013-05-29-20-59-451.png)

![Screenshot_2013-05-29-20-59-55[1]](http://www.droidnews.ru/wp-content/uploads/2013/05/Screenshot_2013-05-29-20-59-551.png)

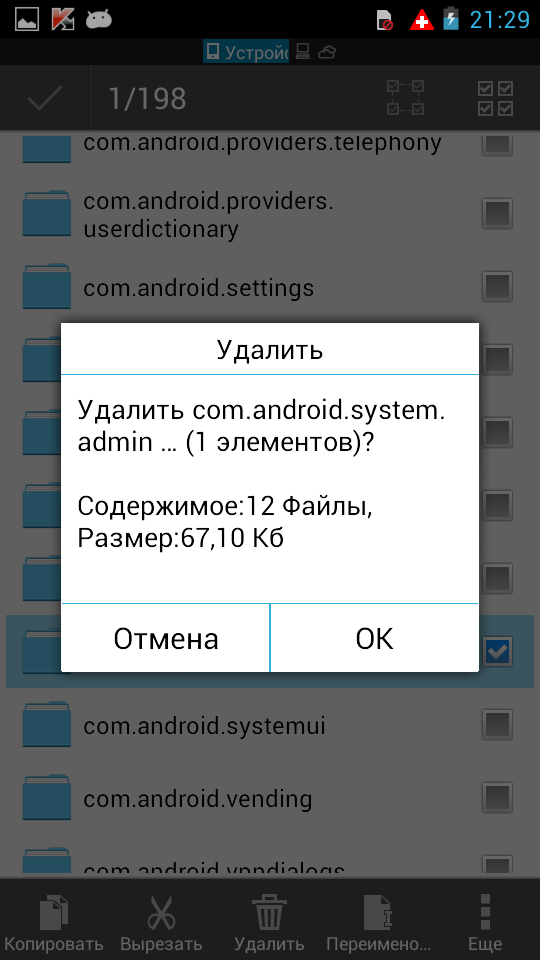

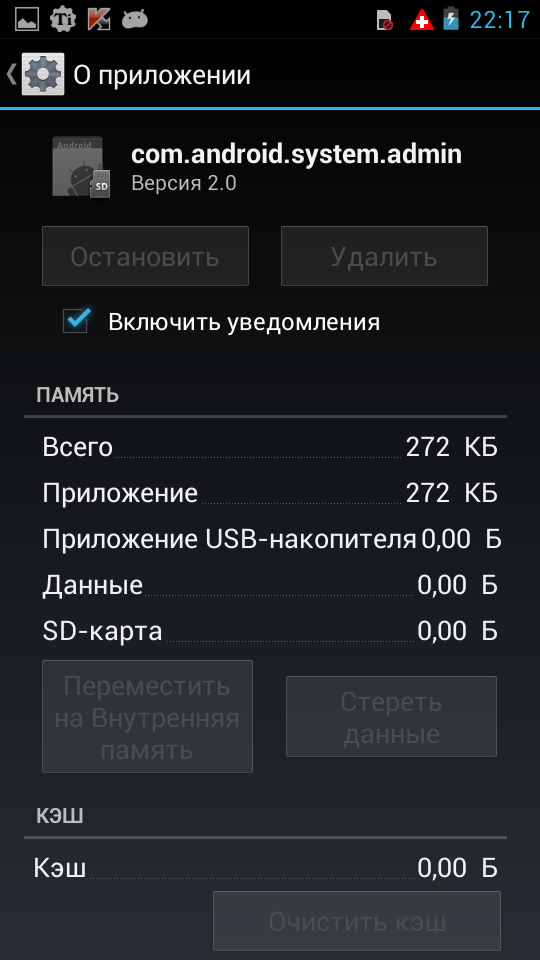

Я запретил использование root прав. Тут и без них достаточно "счастья" будет. На заднем плане идет обратный отсчет до появления экрана предоставление прав администратора устройства. Я предоставил эти права. Всё. Если ваш аппарт не рутован, то вы не сможете удалить это приложение. Вы уже видели, что кнопки удаления недоступны. Но даже если вызвать удаление иным образом, его нельзя завершить из-за уязвимости в Device Admin. Сейчас я попытаюсь вызвать удаление из Kaspersky Mobile Security.

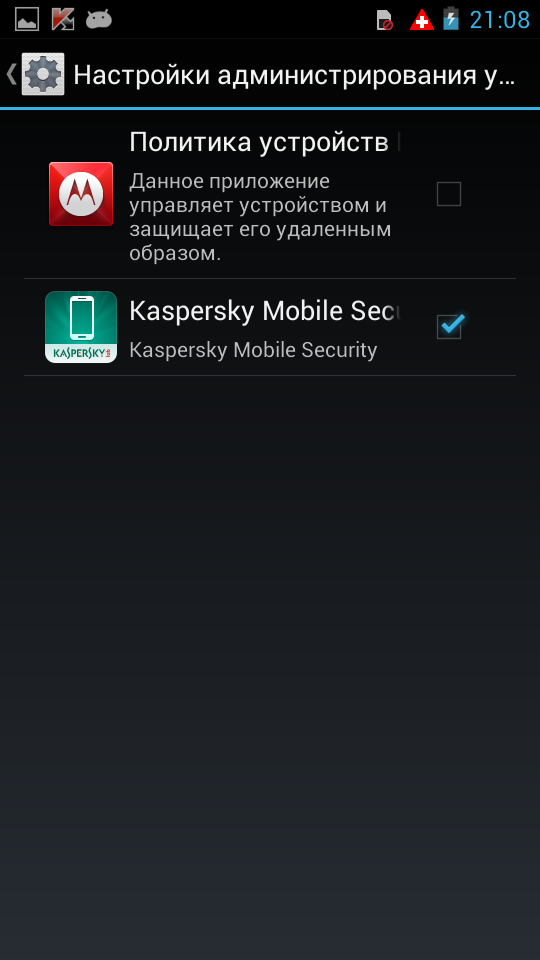

Как вы можете убедиться, в списке DA вредоноса действительно не видно. А значит права администратора системы забрать у него нельзя. Так что если вы не уверены в своих знаниях и опыте, лучше используйте проверенный антивирус. Любой. Главное, чтобы у него была заслуженная великолепная репутация. Как специалист, я бы рекомендовал антивирусы отечественных производителей, т.к. в России пока еще не забивают на реальные исследования и тестирования.

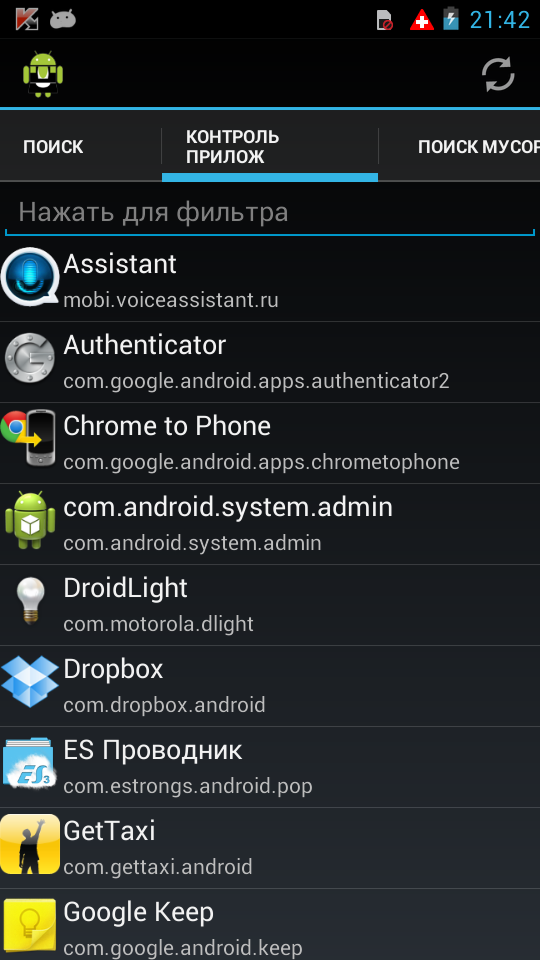

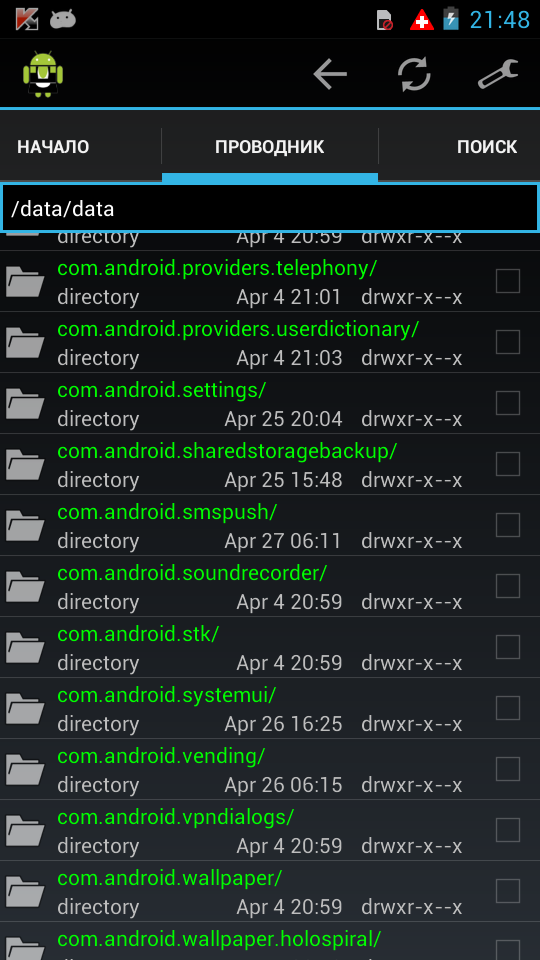

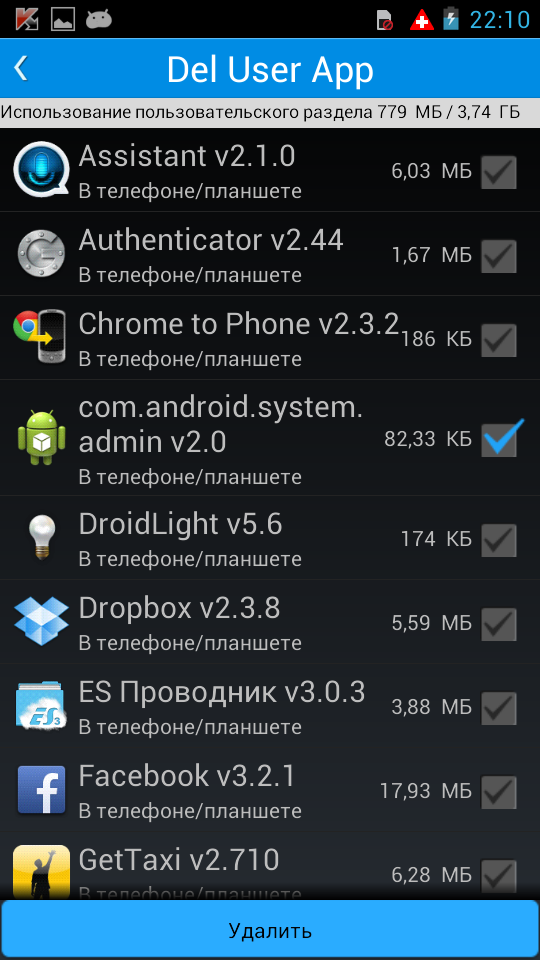

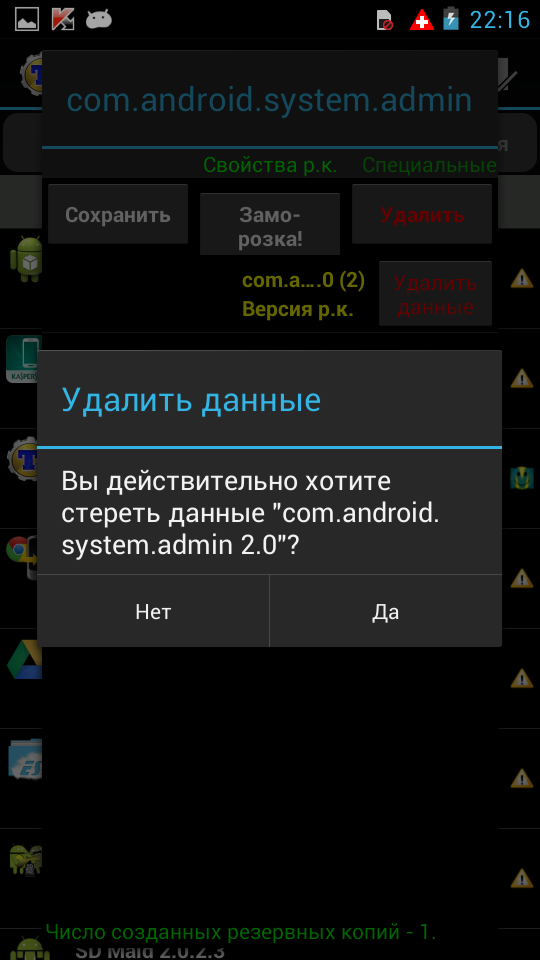

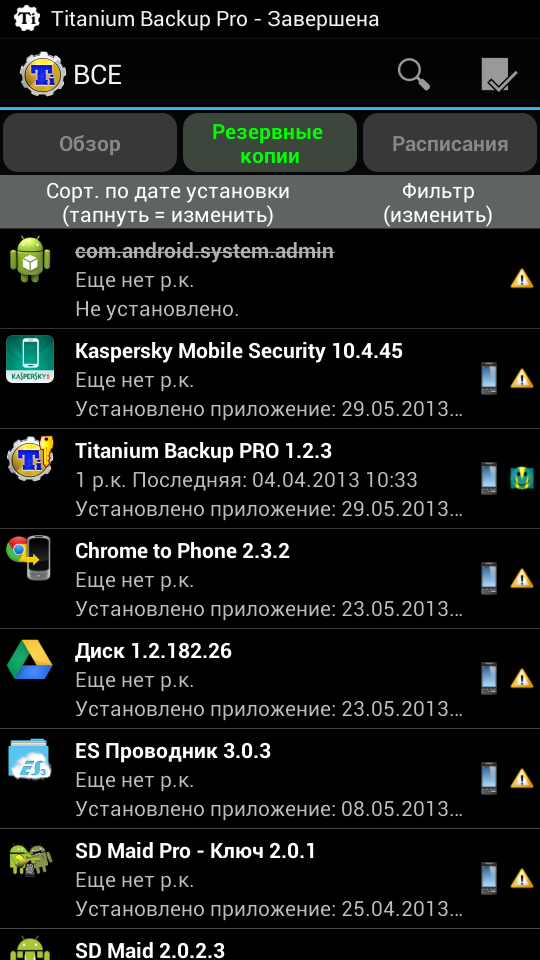

Но это было отступление. Давайже же удалять вредоноса! Благо прав root у него нет, а возможность предоставить их проверенным средствам - есть. Все, используемое мною для нейтрализации угрозы имеет права root. Я не буду показывать этого, но после каждой попытки я проверяю, что вредонос остался/удален сразу двумя способами. Сначала я нахожу его в списке приложений (кстати, скриншот этого списка в шапке статьи), затем проверяю нашим ативирусом. Вердикт антивируса приоритетнее; я знаю как работает он и знаю, как работает система.

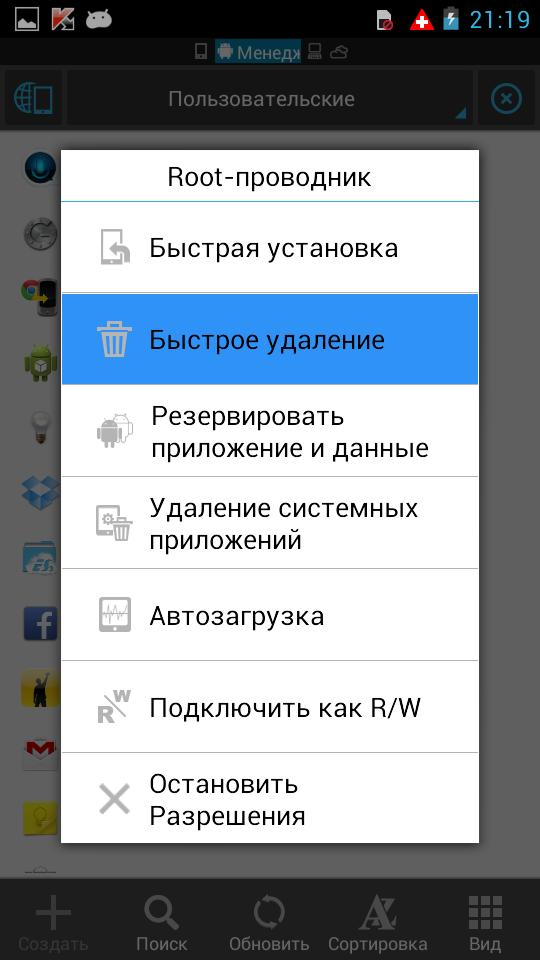

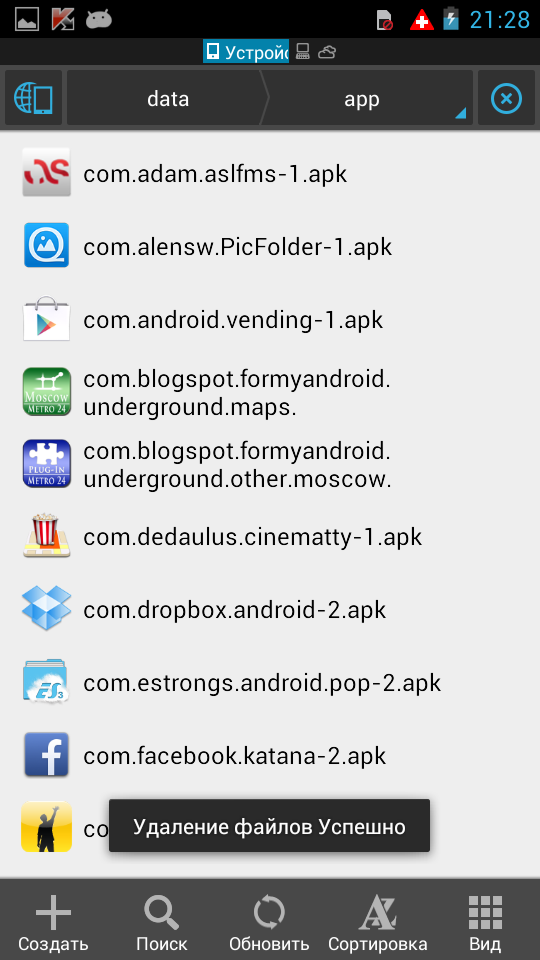

Начну с неспециализированного приложения - с популярного файлового менеджера ES Explorer.

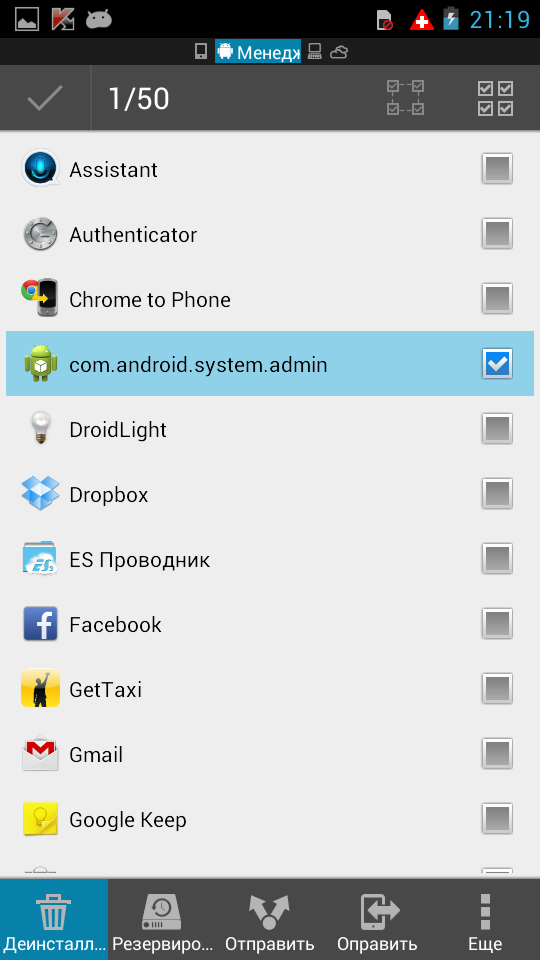

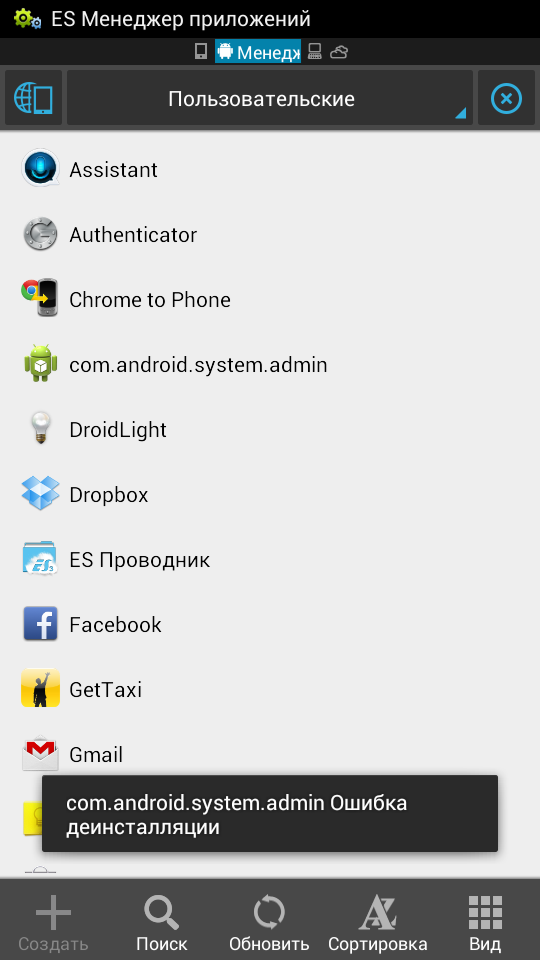

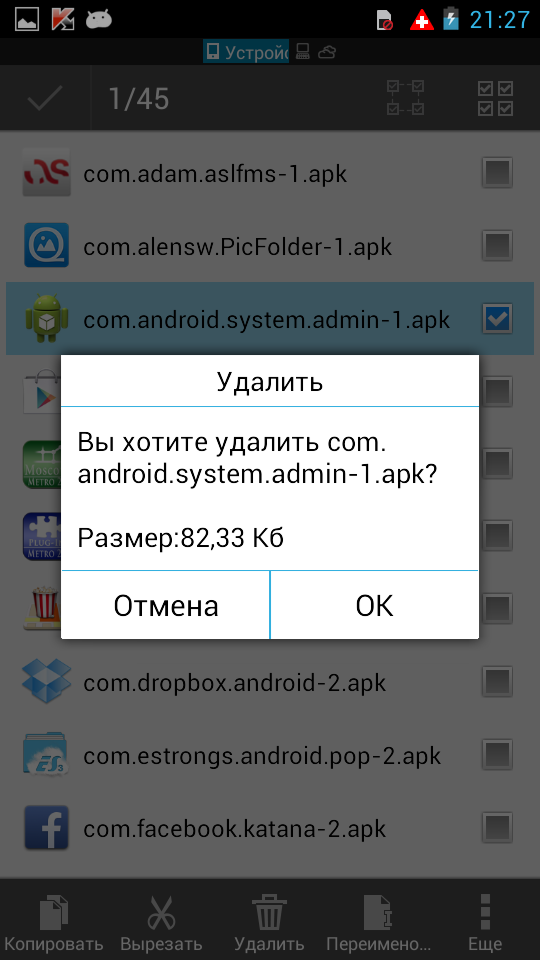

Как видим, он не справился. Тогда попытаемся просто удалить вредоноса руками. Благо знаем имя пакета.

Есть! Но получилось, что специальный инструмент в ES Explorer не справился, а "ручной режим" справился. Делаем вывод - автомат в нем бесполезен.

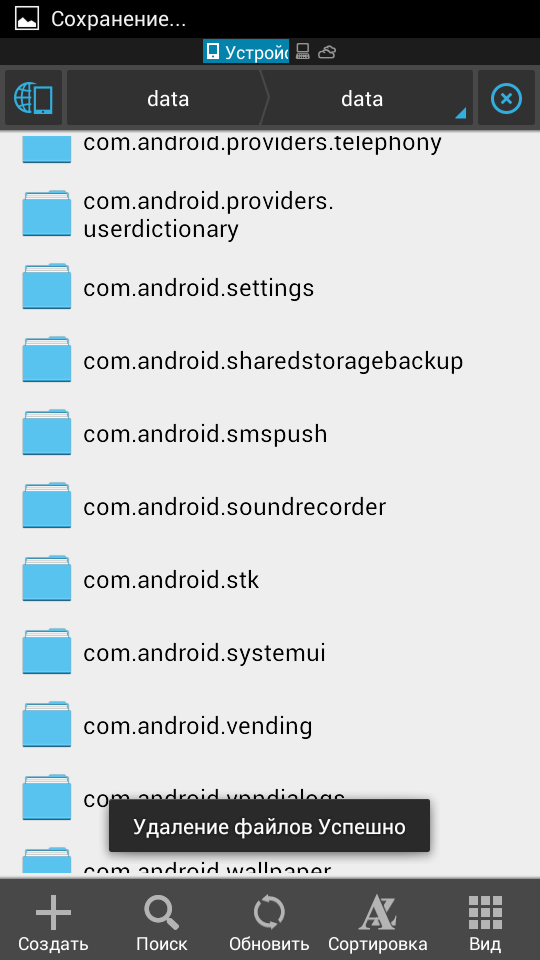

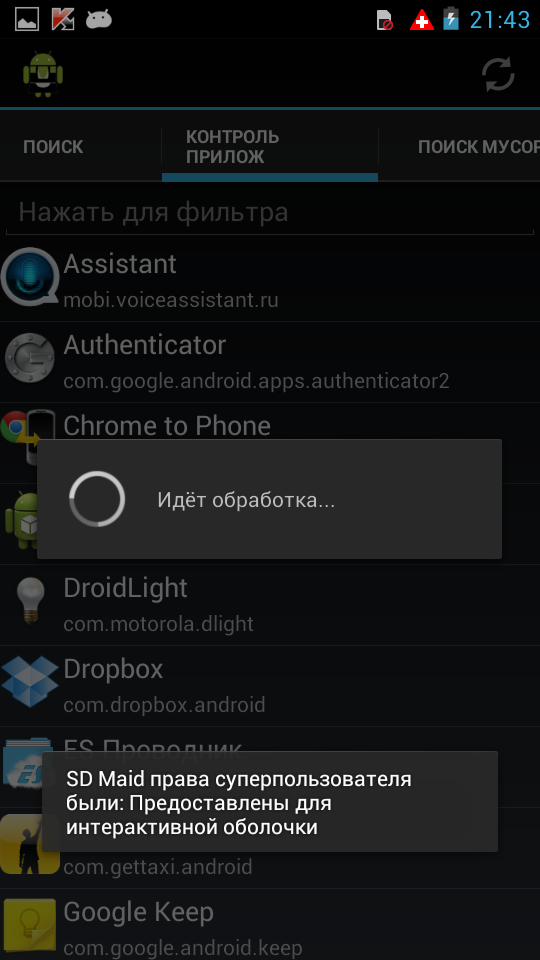

Второе приложение - специализированная утилита для удаления мусора, в том числе приложений - SD Maid.

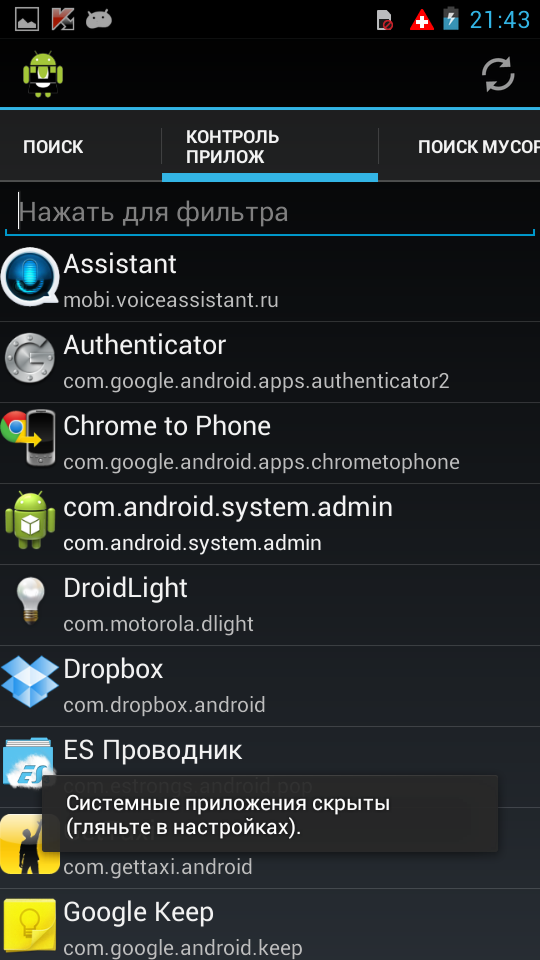

Вполне ожидаемо приложение видит вредоноса, но удалить не сумело. При этом сделало какое-то невнятное заявление о скрытии системного приложения. Ну, раз и тут автомат не справился, переходим на ручник.

Но здесь нет папки вредоноса. Очевидно, что ручник не приспособлен вообще для серьезной работы, только для очистки мусора.

Хорошо, раз в режиме "руками" мы смогли снести заразу, попробуем сделать этот из adb shell, как меня попросили в Juick. Собственно, тут ждать проблем не приходится.

| root@umts_spyder:/data/app # rm com.android.system.admin-1.apk rm com.android.system.admin-1.apk |

И вредоноса нет. Теперь остается просто подчистить хвосты. Можно даже штатно.

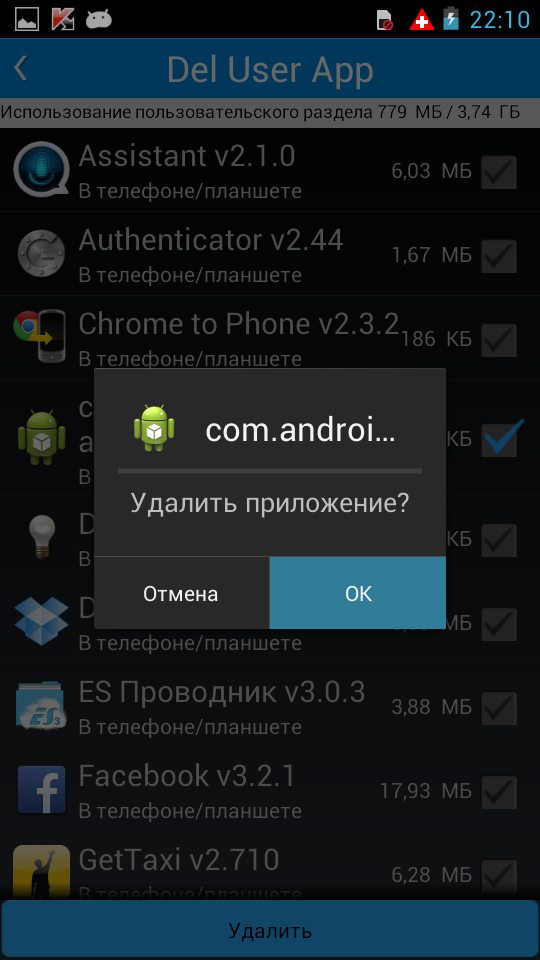

Следующим будет приложение RootAppDelete. Выбираем удаление пользовательского ПО и...

Эта утилита не использует прав root для удаления пользовательских приложений, а вызывает штатный анисталлер. В итоге удалить бекдора им нельзя.

Ну и опробуем то, что не может вызывать сомнений - Titianium Backup.

Как видно на последнем скриншоте, хвосты штатно зачистить все еще нельзя. Ну это не проблема. Перезагружаем смартфон и...

Да, я использовал сделаный ранее скриншот, но сути не меняет :)

Итак, мы столкнулись с вредоносом, который хоть и можно обезвредить, но это просто не под силу подавляющему большинству пользователей. Более того, этот вредонос защищается от удаления только штатными возможностями Android и при наличии root не использует эти права для самозащиты. Но теперь, вооружившись знанием о подобных вредоносах, вы сможете вынести их руками. Если, конечно, ваш аппарат рутован. В противном случае вам придется сделать сброс.

P.S. После удаления вредоноса и вставки SIM я обнаружил, что отключен мобильный интернет. Не исключаю, что это поведение Android или даже прошивки от Motorola. Но может быть и подлянка вредоноса.

Обсуждение