Быстрое развитие платформы Android делает популярные автоматические методы «рутовки» бесполезными, в результате чего приходиться искать свежие решения этого нелёгкого дела, дабы наслаждаться всей мощью и возможностями своего аппарата. В связи с этим общепризнанный разработчик с XDA “DooMLoRD” разработал метод получения рута основанного на zergRush эксплоите, написанного командой Team Revolution.

Изначально данный метод был создан для устройств серии Xperia, на которых вполне хорошо выполнял свою задачу. Тем не менее некоторые решили попытать удачу и применили метод к Samsung Galaxy S2, на котором, на удивление разработчика, он отработал безупречно.

Использование этой программы проще пареной репы: достаточно лишь разархивировать файл и запустить программу на компьютере под управлением ОС Windows. Процесс недолгий и сопровождается подсказками. Приятным дополнением к программе является скрипт «де-рутовки» — возвращение в состояние устройства установленного производителем (для ремонта, например, по гарантии и т.п.).

Подтверждённый список устройств, на которых программа работает стабильно:

• Sony Xperia X10 (GB firmware) • Sony Xperia Arc (.42 firmware) • Sony Xperia Arc S • Sony Xperia Play [R800i/R800x] • Sony Xperia Ray • Sony Xperia Neo • Sony Xperia Mini • Sony Xperia Mini Pro • Sony Xperia Pro • Sony Xperia Active • Samsung Galaxy S2 [GT-9100/GT-9100P] • Samsung Galaxy GT5570 • Samsung Galaxy Tab [P1000] (2.3.3 firmware) • Samsung Galaxy Note [N7000] • Samsung Nexus S [i9023] (2.3.6) • Motorola Milestone 3 [ME863 HK] • Motorola XT860 • Motorola Defy+ • Nexus One (2.3.6 stock)

Итак, от новости переходим к практике, проверим, действительно ли всё так просто.

Качаем архив, разархивируем и запускаем файл «RUNME.bat». Перед нами моментально появляется описание программы и инструкция по предварительной подготовке устройства перед «рутовкой»: --------------------------------------------------------------- Easy rooting toolkit (v1.0) created by DooMLoRD using exploit zergRush (Revolutionary Team) Credits go to all those involved in making this possible! --------------------------------------------------------------- [*] This script will: (1) root ur device using zergRush exploit (2) install Busybox (1.18.4) (3) install SU files (3.0.5) [*] Before u begin: (1) make sure u have installed adb drivers for ur device (2) enable "USB DEBUGGING" from (MenuSettingsApplicationsDevelopment) (3) enable "UNKNOWN SOURCES" from (MenuSettingsApplications) (4) [OPTIONAL] increase screen timeout to 10 minutes (5) connect USB cable to PHONE and then connect to PC (6) skip "PC Companion Software" prompt on device --------------------------------------------------------------- CONFIRM ALL THE ABOVE THEN

На всякий случай повторим обязательные «рекомендации» перед использованием скрипта: 1. Убедиться, что установлены драйвера для вашего устройства 2. Включить режим USB отладки (МенюНастройкиПриложенияРазработка) 3. Активировать пункт «Неизвестные источники» (МенюНастройкиПриложения) 4. (необязательный пункт) Увеличить время отключения экрана до 10 минут (МенюНастройкиЭкран) 5. Присоединить кабель USB к устройству, а после и к компьютеру. 6. Выберите режим подключения к ПК "Только зарядка" (игнорируя всяческие предложения синхронизаций и т.п.)

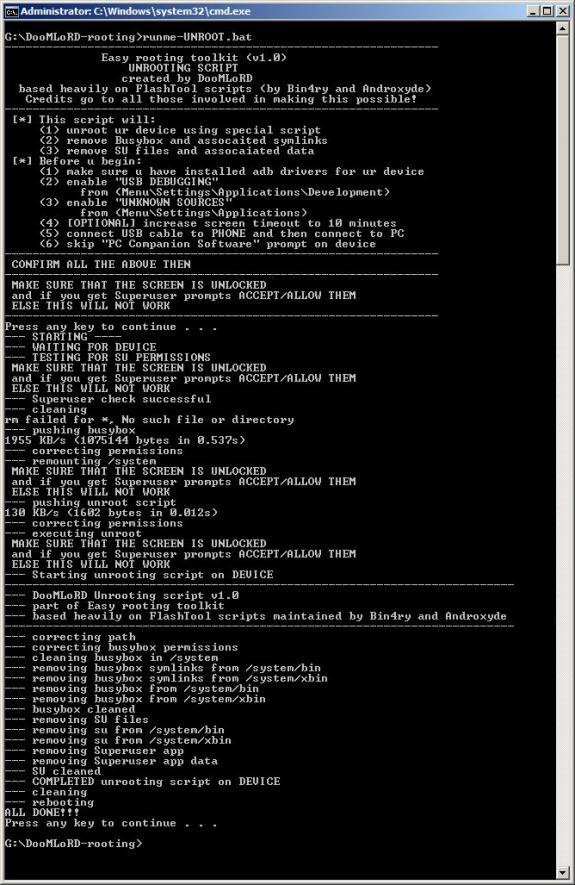

Итак, выполнив все эти действия пробуем сей скрипт на Desire HD. Появляется вот такая пелена комментариев программы:

--- STARTING ---- --- WAITING FOR DEVICE * daemon not running. starting it now * * daemon started successfully * --- cleaning rm failed for *, No such file or directory --- pushing zergRush" 1440 KB/s (23052 bytes in 0.015s) --- correcting permissions --- executing zergRush [**] Zerg rush - Android 2.2/2.3 local root [**] (C) 2011 Revolutionary. All rights reserved.

[**] Parts of code from Gingerbreak, (C) 2010-2011 The Android Exploid Crew.

[+] Found a GingerBread ! 0x00015118 [*] Scooting ... [*] Sending 149 zerglings ... [+] Zerglings found a way to enter ! 0x10 [+] Overseer found a path ! 0x00015118 [*] Sending 149 zerglings ... [+] Overseer found a path ! 0x00015118 [*] Sending 149 zerglings ... [+] Overseer found a path ! 0x00015118 [*] Sending 149 zerglings ... [+] Overseer found a path ! 0x00015118 [*] Sending 149 zerglings ... [+] Overseer found a path ! 0x00015118 [*] Sending 149 zerglings ... [-] Zerglings did not leave interesting stuff --- WAITING FOR DEVICE TO RECONNECT if it gets stuck over here for a long time then try: disconnect usb cable and reconnect it toggle "USB DEBUGGING" (first disable it then enable it) --- DEVICE FOUND --- pushing busybox 1267 KB/s (1075144 bytes in 0.828s) --- correcting permissions --- remounting /system mount: permission denied (are you root?) --- copying busybox to /system/xbin/ /system/xbin/busybox: cannot open for write: Read-only file system --- correcting ownership Unable to chmod /system/xbin/busybox: No such file or directory --- correcting permissions Unable to chmod /system/xbin/busybox: No such file or directory --- installing busybox /system/xbin/busybox: not found --- pushing SU binary failed to copy 'filessu' to '/system/bin/su': Read-only file system --- correcting ownership Unable to chmod /system/bin/su: No such file or directory --- correcting permissions Unable to chmod /system/bin/su: No such file or directory --- correcting symlinks rm failed for /system/xbin/su, Read-only file system link failed Read-only file system --- pushing Superuser app failed to copy 'filesSuperuser.apk' to '/system/app/./Superuser.apk': Read-only file system --- cleaning --- rebooting ALL DONE!!!

Хоть в конце и красуется надпись «All Done», по факту устройство так и не поддалось, это можно так же понять по неоднократным проблемам с изменением прав папок во время выполнения скрипта.

Справедливости ради, стоит отметить, что вчера на "голой" прошивке так же не смог получить "root"-права и VISIONARY.

Обсуждение